Der Unterschied zwischen Authentifizierung und Autorisierung

Erfahren Sie die wichtigsten Unterschiede zwischen Authentifizierung und Autorisierung in der Sicherung von Anwendungen. Lernen Sie, wie diese Prozesse zusammenarbeiten, um sensible Daten zu schützen und die Cybersicherheit mit praktischen Beispielen und Best Practices zu verbessern.

Auf dem Weg zu sicheren Anwendungen - Authentifizierung und Autorisierung

Bei der Sicherheit von Anwendungen spielen Prozesse wie Authentifizierung und Autorisierung eine Schlüsselrolle. Beide elektronischen Abläufe sind grundlegend, um zu garantieren, dass ausschließlich legitime Nutzer auf sensible Datensätze und Programme zugreifen.

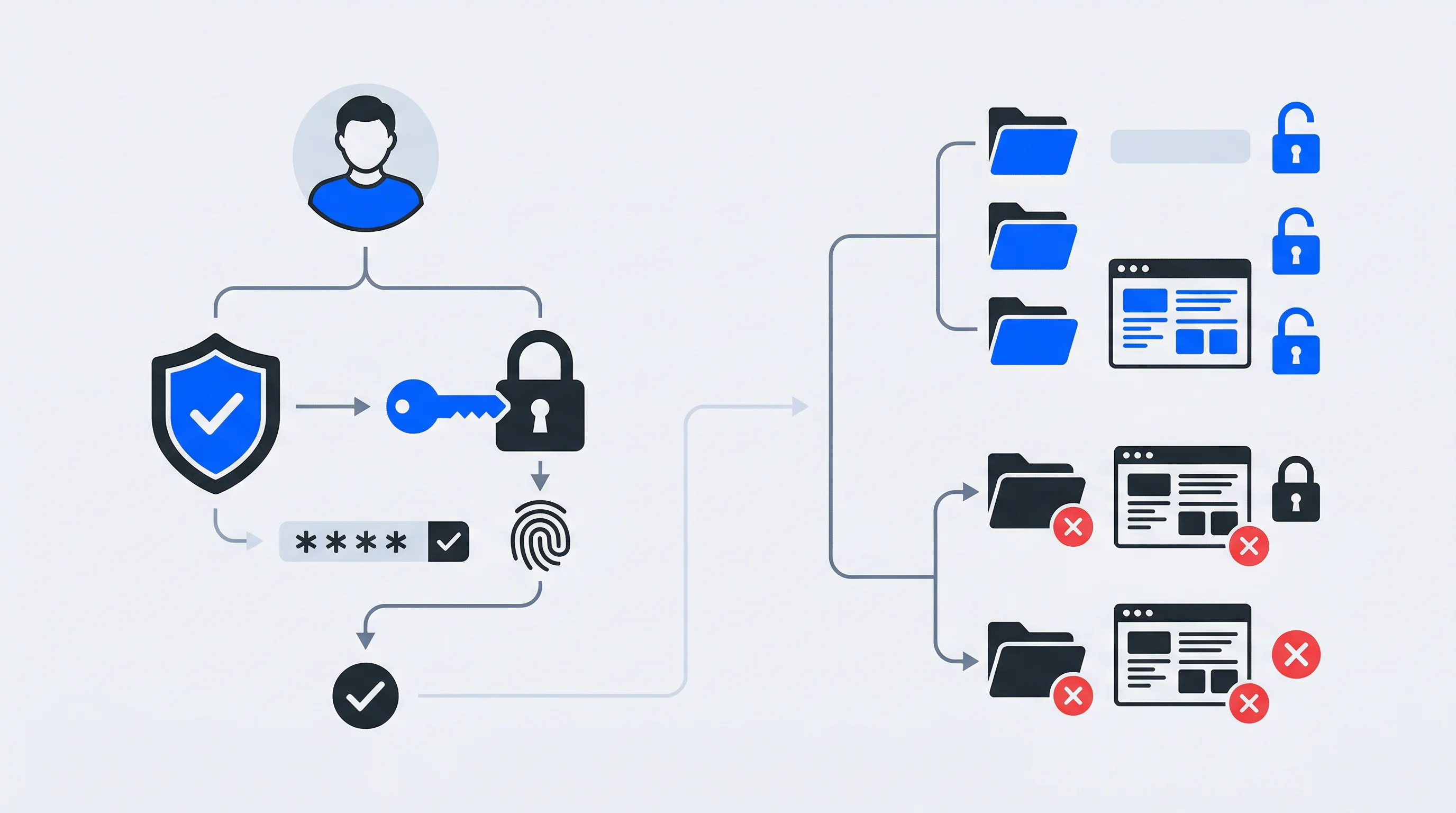

Das Zusammenspiel von Authentifizierung und Autorisierung

Jeder Authentifizierungsprozess zeigt sich als Auftakt, bei dem die Identität eines Benutzers abzuprüfen ist. Dies geschieht durch unterschiedliche Methoden wie Passworteingaben oder digitale Checks biometrischer Daten.

Ist die Nutzeridentität legitimiert, folgt als zweite Sicherheitsstufe die sogenannte Autorisierung. Hierbei legt das Anwendersystem fest, auf welche Art von Ressourcen und Informationen der zuvor authentifizierte Benutzer zugreifen darf.

Durch eine aufeinanderfolgende Verknüpfung beider Prozesse ist ein hochgradiges Sicherheitslevel ermöglicht. Denn: Über die Identitätskontrolle des Anwenders hinaus definiert die entsprechende App gleichzeitig die relevanten Zugriffsrechte.

Solche abgestuften Phasen wie eine Zwei-Faktor-Authentifizierung in Verbindung mit Zuweisungen von Nutzungsrechten werden bei wachsender Cyberkriminalität umso wichtiger.

Authentifizierung vs. Autorisierung: Die wichtigsten Unterschiede

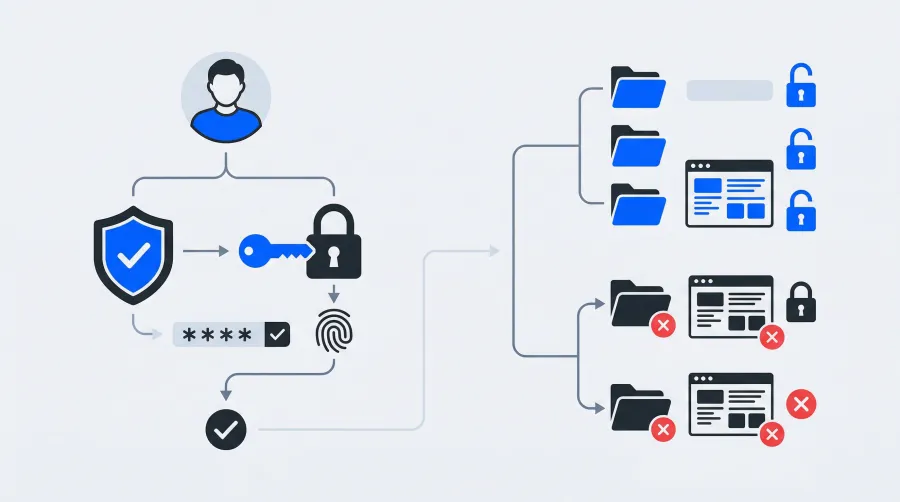

Obwohl Authentifizierung und Autorisierung als komplementäre Sicherheitsprozesse zusammenwirken, erfüllen sie unterschiedliche Zwecke und operieren in verschiedenen Phasen des Systemzugangs.

Was Authentifizierung überprüft

Authentifizierung beantwortet die grundlegende Frage: "Wer bist du?" Dieser Prozess verifiziert die Nutzeridentität durch Anmeldedaten wie Passwörter, biometrische Scans oder digitale Zertifikate. Authentifizierung erfolgt, bevor jeglicher Systemzugang gewährt wird, und konzentriert sich ausschließlich darauf zu bestätigen, dass Nutzer wirklich diejenigen sind, die sie vorgeben zu sein.

Der Authentifizierungsprozess ist binär: Entweder gewährt eine erfolgreiche Identitätsverifizierung den Systemzugang, oder eine fehlgeschlagene Verifizierung verweigert den Zutritt vollständig.

Was Autorisierung kontrolliert

Autorisierung adressiert eine andere Frage: "Was darfst du tun?" Dieser Prozess bestimmt, auf welche Ressourcen, Daten und Funktionen ein authentifizierter Nutzer innerhalb des Systems zugreifen kann. Autorisierung operiert auf granularen Berechtigungsstufen und kann zwischen verschiedenen Nutzern erheblich variieren.

Im Gegensatz zur binären Natur der Authentifizierung umfasst Autorisierung komplexe Entscheidungsfindung basierend auf Nutzerrollen, Attributen, Kontext und Unternehmensrichtlinien.

Zeitliche und sequenzielle Unterschiede

Authentifizierung erfolgt immer zuerst in der Sicherheitssequenz, da Systeme ohne Identitätsbestätigung keine Berechtigungen ermitteln können. Sobald die Authentifizierung erfolgreich ist, können Autorisierungsprozesse Zugriffsanfragen kontinuierlich während der gesamten Benutzersitzung auswerten.

Während Authentifizierung typischerweise einmal pro Sitzung erfolgt, werden Autorisierungsentscheidungen wiederholt getroffen, wenn Nutzer auf unterschiedliche Ressourcen zugreifen.

Ein Lupenblick auf die Grundlagen der Authentifizierung

Die Authentifizierung ist ein unentbehrlicher Maßstab innerhalb der IT-Sicherheit.

Die Umsetzung dieses Standards gewährleistet, dass die Identität eines Anwenders oder Fremdsystems grundlegend gecheckt ist. Noch wichtiger: Die Sicherheitsvorkehrungen erfolgen rechtzeitig im Vorfeld, bevor ein Ressourcenzugriff im Rahmen der jeweiligen Applikation möglich wird.

Die herkömmliche passwortbasierte Authentifizierung

Bei Anmeldungen zu E-Mail-Postfächern oder Banking-Apps geben Nutzer ihre E-Mail-Adresse und ein persönliches Passwort ein. Die Methode ist jedoch anfällig für Phishing-Attacken und Brute-Force-Angriffe.

Zwei-Faktor-Authentifizierung (2FA)

Beispielsweise beim Online-Banking ist außer dem individuellen Passwort ein Zusatzcode als systemgeneriertes Einmalpasswort (OTP) in die Kontrollmaske einzugeben. Oder: Es kommt alternativ eine besondere Authentifizierungs-App wie der Google Authenticator zum Einsatz.

Beide Stufen verbessern gravierend die Systemsicherheit. Denn: Jeder Angreifer muss bei Cyber-Attacken gleich zwei diverse Schlüsselfaktoren kennen, bevor er Zugang zum Anwendungsprogramm bekommt.

Die tokenisierte Authentifizierungsmethode

Diese Zugangsmethode ist bei firmeninternen Netzwerken (Intranets) weit verbreitet. Dort nutzen die Mitarbeiter für den Zutritt in die Programmumgebung physische Sicherheitstoken oder Smartcards in Verbindung mit einem PIN-Spezialcode.

Der biometrische Authentifizierungsansatz

Die Nutzung von untrüglichen Fingerabdruck-Identifizierungen oder einer sensiblen Software zur Gesichtserkennung ist zunehmend auf Smartphones zu entdecken. Digitale Endgeräte wie das Apple-iPhone verwenden zum Beispiel hochspezifische Touch-IDs oder Face-IDs. Passkeys gehen noch weiter und ersetzen Passwörter vollständig durch gerätegebundene kryptografische Schlüssel.

Single Sign-On (SSO)

Für betriebliche und private Programmpakete kommen praktikable SSOs in Frage. Hierbei authentifiziert sich jeder Nutzer einmalig und erhält daraufhin Zugriff auf mehrere Apps und Dienste. Eine erneute Anmeldung entfällt bei dieser Sicherheitslösung.

Best Practices für eine sichere Authentifizierung

Passwort-Management

- Verwenden Sie komplexe Passwörter mit einer Kombination aus Groß- und Kleinbuchstaben, Ziffern sowie Sonderzeichen.

- Ändern Sie Passwörter in regelmäßigen Abständen und vermeiden Sie die Wiederverwendung veralteter Passwörter.

- Setzen Sie einen Passwort-Manager ein.

Zwei-Faktor-Authentifizierung (2FA)

Nutzen Sie 2FA-Methoden wie biometrische Daten in Form von Fingerabdrücken oder Gesichtserkennung. Gegebenenfalls sind ebenso physische Sicherheitstoken ratsam.

Multi-Faktor-Authentifizierung (MFA)

Kombinieren Sie mehr als zwei Authentifizierungsmethoden wie Passwort, biometrische Daten und zusätzliche Token für eine erhöhte Sicherheit.

Die praktische Implementierung von Authentifizierungsmethoden

Optionen für eine Implementierung von Benutzer-Legitimationen sind Single Sign-On (SSO), OAuth und OpenID Connect sowie JSON Web Tokens (JWT).

Single Sign-On (SSO)

Das SSO-Verfahren ermöglicht Nutzern, sich mit einem einmaligen Datensatz bei mehrfachen Applikationen anzumelden. Die Vorteile: verbesserte Effizienz der Anmeldeprozesse und ein vermindertes Risiko von Passwortlecks.

OAuth und OpenID Connect

Beim OAuth handelt es sich um ein spezielles Autorisierungsprotokoll, das den Zugriff auf definierte IT-Ressourcen gestattet. Das OpenID Connect basiert auf dem OAuth-Verfahren und fügt weitere Authentifizierungsmöglichkeiten hinzu. Einen detaillierten Vergleich der Protokolle bietet unser SAML vs. OIDC Leitfaden.

JSON Web Tokens (JWT)

Beim JWT geht es um ein kompaktes Token-Format, das Authentifizierungsinfos sicher überträgt. Der Aufbau gliedert sich in: Header (Token-Typ und Algorithmus), Payload (Authentifizierungsdaten/Claims) und Signatur (sichert Integrität und Authentizität).

Der Zweck der Autorisierung

Die Autorisierung erweist sich als Basisprozess, welcher zugriffsfähige Ressourcen und Daten für einen authentifizierten Benutzer bestimmt. Die zwei verwendeten Methoden "Rollenbasierte Zugriffskontrolle (RBAC)" und "Attributbasierte Zugriffskontrolle (ABAC)" zeigen unterschiedliche Vorteile: RBAC ist unkomplizierter zu implementieren und zu verwalten, während ABAC einen ausgefeilten, kontextzentrierten Zugriffscheck garantiert.

Rollenbasierte Zugriffskontrolle (RBAC)

Die rollenbasierte Zugriffskontrolle weist Usern spezifische Funktionen zu, die klar definierte Berechtigungen umfassen. Beispielsweise hat eine Fachkraft im Controlling Zugriff auf maßgebliche Finanzdaten, während ein IT-Administrator erweiterte Systemrechte besitzt. RBAC ist effizient, da sämtliche Berechtigungen zentral verwaltbar und leicht modifizierbar sind.

Wie RBAC funktioniert: Kernkomponenten und Implementierung

Nutzer, Rollen und Berechtigungen

Das RBAC-Modell verbindet Nutzer mit Rollen, denen wiederum spezifische Berechtigungen zugewiesen sind. Nutzer repräsentieren Personen, die Systemzugang benötigen; Rollen definieren Jobfunktionen oder Verantwortlichkeiten; Berechtigungen legen fest, welche Aktionen auf welchen Ressourcen durchgeführt werden können.

Anstatt Berechtigungen direkt an einzelne Nutzer zu vergeben, gruppiert RBAC verwandte Berechtigungen in Rollen. Nutzer erben dann alle Berechtigungen ihrer zugewiesenen Rollen, was die Zugriffsverwaltung effizienter und fehlerresistenter macht.

Rollenhierarchie und -vererbung

Fortgeschrittene RBAC-Implementierungen unterstützen Rollenhierarchien, bei denen übergeordnete Rollen automatisch Berechtigungen von untergeordneten Rollen erben. Beispielsweise könnte eine "Abteilungsleiter"-Rolle alle Berechtigungen der "Teamleiter"-Rolle erben, plus zusätzliche Management-spezifische Berechtigungen. Diese hierarchische Struktur spiegelt Organisationsstrukturen wider und vereinfacht die Berechtigungsverwaltung.

Session-Management und Einschränkungen

RBAC-Systeme umfassen oft sitzungsbasierte Kontrollen, die verwalten, welche Rollen Nutzer während bestimmter Sitzungen aktivieren können. Nutzer können mehrere Rollen zugewiesen haben, aktivieren aber nur eine Teilmenge basierend auf ihren aktuellen Aufgaben. Dieses Prinzip der geringsten Privilegierung stellt sicher, dass Nutzer nur auf Ressourcen zugreifen, die für ihre unmittelbare Arbeit notwendig sind.

Attributbasierte Zugriffskontrolle (ABAC)

Eine attributbasierte Zugriffskontrolle geht noch einen Schritt weiter, indem sie den Zugriff von Nutzern auf Grundlage von Eigenschaften regelt: Benutzercharakteristika, Ressourcenmerkmale und Kontext-Informationen (z.B. Zeitpunkt des Zugriffs). ABAC gewährleistet so fein abgestimmte, flexible Kontrolloptionen.

Wie Autorisierung in Unternehmensanwendungen funktioniert

Policy Evaluation Engines

Unternehmensanwendungen nutzen Policy-Evaluierungs-Engines, die Zugriffsanfragen gemäß vordefinierten Geschäftsregeln verarbeiten. Diese Engines bewerten gleichzeitig mehrere Faktoren: Nutzeridentität und zugewiesene Rollen, angeforderte Ressourcen und ihre Sensibilitätsstufen, aktuellen Kontext sowie Unternehmensrichtlinien.

Zentralisierte Autorisierungsdienste

Moderne Unternehmen implementieren zentralisierte Autorisierungsdienste, die als Single Point of Truth für Zugriffsentscheidungen über alle Anwendungen hinweg fungieren. Diese Dienste gewährleisten konsistente Richtlinienimplementierung und ermöglichen Echtzeit-Berechtigungsänderungen. SCIM ergänzt dies, indem es das Benutzerkonten-Lifecycle-Management über alle verbundenen Systeme automatisiert.

Integration mit Geschäftssystemen

Enterprise-Autorisierung integriert sich tief in bestehende Geschäftssysteme: HR-Datenbanken für Rollenzuweisungen, Projektmanagement-Tools für temporäre Zugriffsanforderungen und Workflow-Systeme für Genehmigungsprozesse. API-basierte Integration ermöglicht es, Autorisierungsentscheidungen direkt in Geschäftsanwendungen einzubetten.

Die Implementierung von Autorisierungsmethoden in der betrieblichen Praxis

Eine minimale Privilegierung bedeutet, dass sämtliche Benutzer geringstmögliche Zugriffsrechte erhalten. Die dynamische Autorisierung gewährleistet überdies, sämtliche Zugriffsentscheidungen in Echtzeit zu fällen.

Durch eine smarte Kombination der zwei Zugriffsprinzipien entwickeln Unternehmen eine stabile, flexible Kontrollstrategie, die Sicherheit und Benutzerfreundlichkeit optimal zusammenführt.

Die besonderen Herausforderungen für die Systemsicherheit und wesentliche Lösungsansätze

Gängige Sicherheitslücken und Cyberangriffe durch Phishing, Brute Force und Session Hijacking bilden ausgesprochene Risikofaktoren für IT-Systeme.

Phishing

Angreifer täuschen Benutzer durch gefakte E-Mails oder Webseiten. Probate Lösungen: Anti-Phishing-Software, E-Mail-Filter und Mitarbeiterschulungen.

Brute Force

Cyberkriminelle versuchen, Passwörter durch systematisches Ausprobieren zu entschlüsseln. Lösungsansätze: komplexe Passwörter, Account-Sperralgorithmen und Zwei-Faktor-Authentifizierung.

Session Hijacking

Angreifer missbrauchen eine temporäre Benutzersitzung für illegalen Systemzugang. Gegenmaßnahmen: sichere Kommunikationsprotokolle (HTTPS), reguläre Erneuerung von Session-Tokens und automatische Erkennung verdächtiger Sitzungen.

Die Bedeutung von Authentifizierungs- und Autorisierungsmethoden für Marketing und Digitalisierung

Authentifizierungsverfahren: Ein Bestandskunde meldet sich mit seinem Benutzernamen und Passwort auf einer E-Commerce-Webseite an.

Autorisierungsprozess: Die nachfolgende Datenzuweisung an den legitimierten Benutzer legt fest, auf welche Ressourcen dieser zugreifen darf.

Am Praxisbeispiel wird deutlich: Das effiziente Zusammenwirken eines klaren Authentifizierungsprozesses und einer sich nahtlos anschließenden Autorisierungsmethode verbessert die Benutzerfreundlichkeit und damit das Kundenerlebnis.

Fazit

Auf dem Weg zu sicheren Anwendungen sind moderne Authentifizierungs- und Autorisierungsverfahren zentrale Bestandteile der Digitalen Transformation. Zukunftsweisende Ansätze wie die Multi-Faktor-Authentifizierung und rollenbasierte Zugriffskontrollen steigern die Sicherheitsstandards von IT-Anwendungen.

Efficient implementation of these two access options is therefore groundbreaking when it comes to protecting applications from unauthorized access and data misuse. Eine effiziente Implementierung dieser beiden Zugriffsoptionen ist darum wegweisend, um Applikationen vor unbefugtem Zugriff und Datenmissbrauch zu schützen.